La Guardia Civil, en el marco de la macrooperación “SMS BANK”, ha neutralizado una organización criminal dedicada a cometer estafas tecnológicas. Una operación que se ha saldado con la detención de 40 personas con edades comprendidas entre 22 y 29 años a los que se les imputa los delitos de pertenencia a organización criminal, delito de blanqueo de capitales y delito de estafa tecnológica.

Además, la Guardia Civil está investigando a dos personas jurídicas que estaban siendo utilizadas como empresas pantalla para operaciones de lavado de dinero.

A pesar de la sofisticada operativa de la organización, caracterizada por unas estrictas medidas de seguridad en sus dispositivos, se ha logrado esclarecer un centenar de delitos en más de 40 entidades bancarias diferentes y recuperar gran parte del dinero defraudado a los clientes de dichas cuentas.

Los presuntos estafadores utilizaban métodos como el “Spoofing” y el “Smishing” y enviaban mensajes SMS masivos en los que alertaban a las víctimas de una supuesta brecha de seguridad en sus cuentas bancarias. Posteriormente, contactaban con las víctimas por teléfono haciéndose pasar por empleados del banco para obtener sus credenciales y desviar fondos a favor de la organización a través de la banca digital.

Es más, los miembros de esta red eran capaces de simular llamadas telefónicas desde la entidad bancaria. La víctima, creyendo que estaba anulando una operación sospechosa, proporcionaba a los delincuentes una serie de códigos de verificación que en realidad confirmaban la transacción.

De esta manera, los miembros de la organización obtenían acceso a su banca online para completar transferencias, algunas vía bizum, e incluso contratar préstamos de concesión inmediata. Los importes defraudados a las víctimas variaban significativamente, oscilando entre los 200 euros y los 90.000 euros.

Modus operandi

Antes de efectuar las estafas informáticas en todo el territorio nacional, el líder de la organización accedía a los datos de los clientes mediante la explotación de brechas de seguridad en las entidades bancarias. Posteriormente, compartía esta información sensible con otros miembros del grupo, quienes la utilizaban para engañar con mayor facilidad a las víctimas.

La organización recibió dinero de forma ilegal usando servicios avanzados en la nube, desde los que podían operar almacenando datos en la web o ejecutando programas desde cualquier lugar y dispositivo con acceso a internet. A partir de ahí, creaban páginas web fraudulentas y realizaban envíos masivos de mensajes de texto y llamadas repetidas (SMS). También utilizaron servidores en otros países y servicios de Red Privada Virtual (VPN), para navegar de forma segura y anónima y poder enmascarar sus direcciones IP y conectarse a la red desde un lugar distinto donde realmente operaban.

Todo ello complicaba el seguimiento de las actividades delictivas, siendo el uso de estas herramientas fundamentales para llevar a cabo las estafas informáticas y desviar el dinero a través de 43 cuentas bancarias identificadas hasta ahora, e incluso convertirlo en criptomonedas, dificultando más si cabe la identificación de la trazabilidad del dinero.

Por otro lado, otra complejidad en la investigación fue la de identificar a los principales sospechosos, quienes también estaban vinculados a cuentas bancarias con sedes en países como Alemania, Bélgica, Lituania, Países Bajos y Reino Unido. Esta conexión pudo ser demostrada a través de la colaboración con EUROPOL.

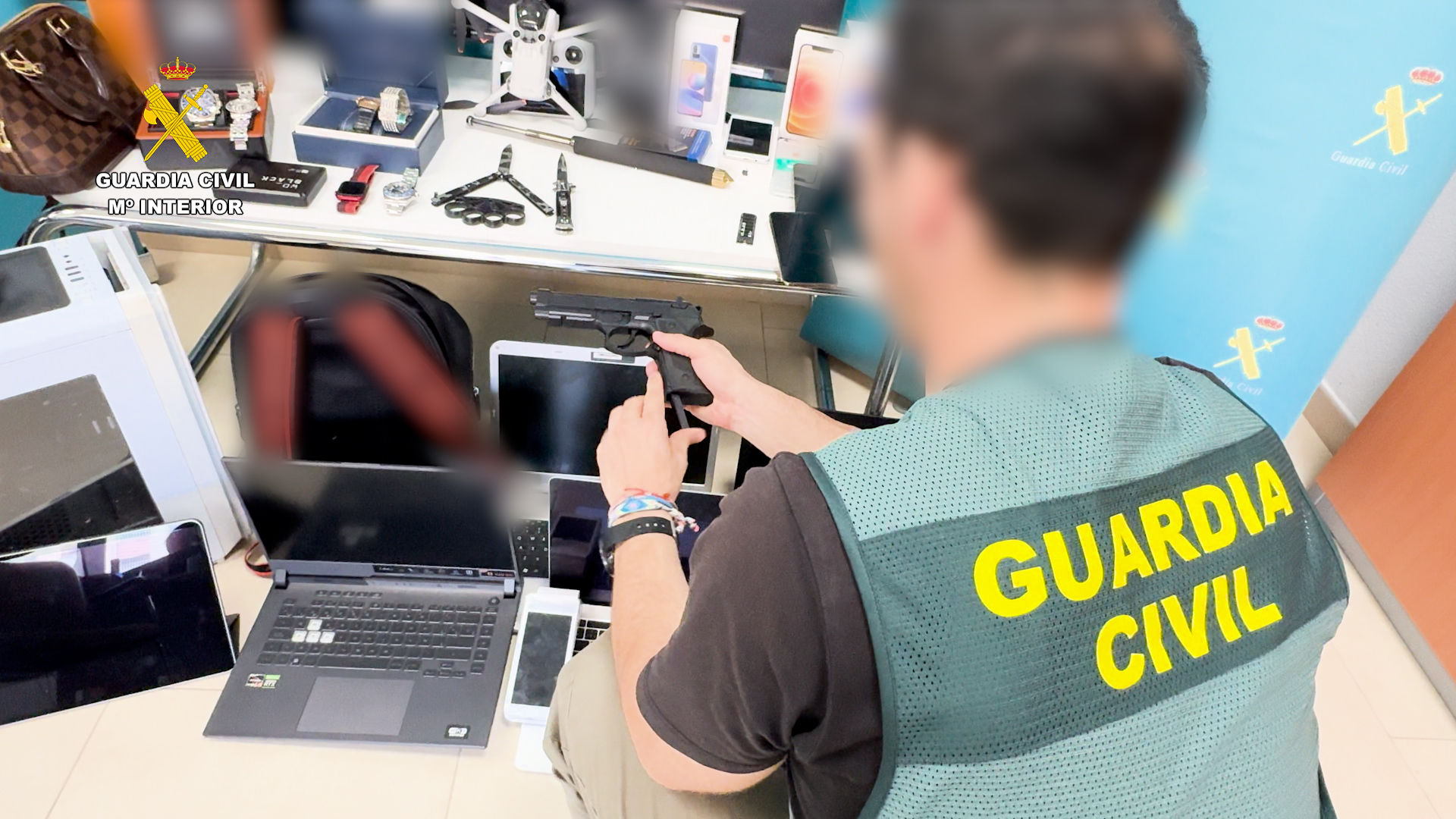

Efectos intervenidos y embargos preventivos durante la operación

Gracias a estas operaciones, los investigados lograron acumular un patrimonio valorado en más de 800.000 euros y obtuvieron fondos monetarios por un total de 1.400.000 euros entre los años 2019 y 2023. Además, se contabilizan 43 cuentas bancarias y más de 200 billeteras de criptomonedas.

Hasta la fecha, la Autoridad Judicial ha decretado el embargo y bloqueo preventivo de los bienes de todos los implicados y la suspensión de actividad de dos personas jurídicas.

Durante los registros realizados en el Campo de Gibraltar se evidenció el elevado nivel de vida que llevaban los principales sospechosos. Fruto de estos registros se han intervenido los siguientes efectos todos ellos vinculados a las actividades delictivas de la organización criminal:

– Un vehículo de alta gama valorado en más de 70.000 euros.

– Un cultivo indoor con 178 plantas de marihuana y tabaco carente de precinto legal.

– 54.000 euros en efectivo

– Una moto acuática valorada en 14.000 euros.

– Un dron de alta tecnología.

– 18 dispositivos informáticos de última generación y tecnología de marcas de renombre: portátiles, torres CPU, discos duros, pendrive y otros equipos que los ciberdelincuentes utilizaban para crear páginas web fraudulentas con las que acceder a los saldos disponibles en las cuentas de los perjudicados.

– Varias decenas de tarjetas SIM vinculadas a numerosas estafas informáticas.

– Cuatro relojes de lujo de grandes firmas

– Diversos objetos y armas utilizadas para fines delictivos, entre ellos, una baliza de seguimiento, una llave de pugilato, una defensa extensible, un machete y una pistola simulada modelo Beretta.

La operación continúa abierta, a la espera de concluir la investigación de las evidencias vinculadas a las actividades delictivas, así como de posibles nuevas detenciones.

La investigación, que ha sido llevada a cabo durante los últimos dos años por el Equipo @ y el Equipo de Delitos Económicos de la Unidad Orgánica de Policía Judicial de Almería, ha sido coordinada bajo la dirección del Juzgado de Instrucción número 5 de Almería.